مقدمة: ثغرة خطيرة تهدد آلاف مواقع WordPress في المملكة

كشفت فرق البحث الأمني عن ثغرة حرجة في قالب Betheme الشهير لنظام إدارة المحتوى WordPress، حملت المعرّف CVE-2026-6261 بدرجة خطورة عالية تبلغ 8.8 CVSS. هذه الثغرة من نوع رفع ملفات عشوائي (Arbitrary File Upload) مصنّفة ضمن CWE-434، وتسمح للمهاجمين المصادَقين بمستوى صلاحية “مؤلف” فأعلى برفع ملفات PHP ضارة وتنفيذها عن بُعد، مما قد يؤدي إلى السيطرة الكاملة على الموقع والخادم المستضيف.

نظراً لانتشار قالب Betheme الواسع في المتاجر الإلكترونية والمواقع المؤسسية داخل المملكة العربية السعودية ودول الخليج، فإن هذه الثغرة تمثّل تهديداً مباشراً لآلاف المواقع المستضافة لدى مزودي الاستضافة المحليين، وتستدعي تحركاً عاجلاً من مديري الأنظمة وفرق الأمن السيبراني.

تفاصيل الثغرة الفنية: كيف تعمل CVE-2026-6261؟

تكمن المشكلة في دالة upload_icons() داخل قالب Betheme في جميع الإصدارات حتى 28.4 شاملاً. تقوم هذه الدالة بمعالجة رفع حزم الأيقونات (Icon Packs) على هيئة ملفات مضغوطة ZIP، ثم تنقلها وتفكّ ضغطها إلى مجلد الرفع العام /wp-content/uploads/ دون التحقق من أنواع الملفات المستخرجة.

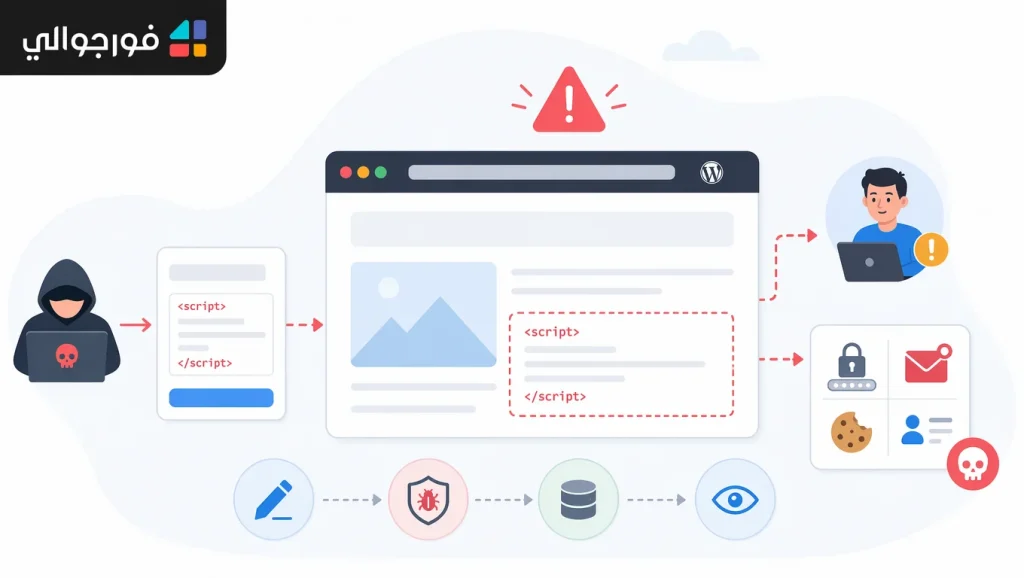

آلية الاستغلال خطوة بخطوة

- يقوم المهاجم بإنشاء حساب مصادَق بصلاحية مؤلف أو أعلى (أو يستخدم حساباً مخترقاً).

- يُنشئ ملف ZIP يحتوي على ملف PHP ضار (Web Shell) مُقنَّع كحزمة أيقونات.

- يرفع الملف عبر واجهة رفع حزم الأيقونات في Betheme.

- يقوم القالب تلقائياً بفك الضغط ووضع الملفات في مجلد uploads قابل للوصول العام.

- يُنفّذ المهاجم ملف PHP الضار مباشرة عبر المتصفح، محققاً تنفيذ تعليمات برمجية عن بُعد (RCE).

النقطة الأكثر خطورة هي غياب أي قائمة بيضاء لامتدادات الملفات المسموح بها داخل ملف ZIP، مما يعني أن أي امتداد قابل للتنفيذ على الخادم (PHP، PHTML، PHP7، إلخ) يمكن تمريره بسهولة.

الأنظمة والإصدارات المتأثرة

- المنتج: قالب Betheme من Muffin Group

- الإصدارات المتأثرة: جميع الإصدارات من 1.0 حتى 28.4 (شاملاً)

- الإصدار المُصحَّح: 28.4.5 فأحدث (يُرجى مراجعة سجل التغييرات الرسمي)

- المنصة: WordPress على جميع أنظمة الاستضافة (Linux/Windows)

- لغة البرمجة: PHP

مؤشرات التعرّض

إذا كان موقعك يستخدم Betheme ولم تُحدّثه منذ مطلع عام 2026، فأنت على الأرجح معرّض. يمكنك التحقق من الإصدار عبر لوحة تحكم WordPress في المظهر > السمات > Betheme.

تقييم الأثر والخطورة

تصنيف CVSS 8.8 يعكس خطورة حقيقية، وتتضمن العواقب المحتملة:

- السيطرة الكاملة على الموقع: تنفيذ أوامر نظام التشغيل بصلاحيات مستخدم خادم الويب (www-data أو apache).

- سرقة قواعد البيانات: الوصول إلى ملف

wp-config.phpواستخراج بيانات اعتماد MySQL. - زرع أبواب خلفية (Backdoors): تركيب Web Shells دائمة مثل c99 وWSO.

- الانتقال الجانبي (Lateral Movement): في بيئات الاستضافة المشتركة، قد يؤدي الاختراق إلى تعريض مواقع أخرى على نفس الخادم.

- هجمات الفدية: تشفير ملفات الموقع والمطالبة بفدية.

- سرقة بيانات العملاء: خصوصاً في المتاجر الإلكترونية، مما يُشكّل انتهاكاً لنظام حماية البيانات الشخصية السعودي (PDPL).

السياق السعودي والخليجي: لماذا هذه الثغرة بالغة الأهمية؟

تحتضن المملكة العربية السعودية سوقاً رقمياً ضخماً ينمو بوتيرة متسارعة ضمن رؤية 2030، حيث تعتمد آلاف الشركات المحلية والمتاجر الإلكترونية على WordPress وقوالب تجارية مثل Betheme. يأتي هذا في ظل متطلبات تنظيمية صارمة من:

- هيئة الاتصالات وتقنية المعلومات (CITC): التي تُلزم مزودي الخدمات الرقمية بحماية البنية التحتية.

- الهيئة الوطنية للأمن السيبراني (NCA): عبر الضوابط الأساسية للأمن السيبراني (ECC-1:2018) التي تتطلب إدارة الثغرات والتحديثات الأمنية.

- نظام حماية البيانات الشخصية (PDPL): الذي يُحمّل مالك الموقع مسؤولية حماية بيانات المستخدمين، وفرض غرامات تصل إلى 5 ملايين ريال.

مزودو الاستضافة السعوديون — سواء من يستضيفون مراكز بياناتهم في الرياض أو جدة أو الدمام — يجب أن يتعاملوا مع هذه الثغرة كأولوية قصوى، خاصة في ظل الارتفاع الملحوظ لهجمات حشو بيانات الاعتماد ضد حسابات WordPress المحلية.

خطوات التصحيح العاجلة لمديري الاستضافة السعوديين

1. التحديث الفوري

قم بتحديث قالب Betheme إلى أحدث إصدار فور توفره عبر:

- لوحة تحكم WordPress: المظهر > السمات > تحديث Betheme

- رفع الإصدار الجديد يدوياً من حساب Muffin Group الرسمي على ThemeForest

- استخدام WP-CLI للتحديث المجمّع عبر:

wp theme update betheme

2. تقييد صلاحيات المستخدمين

راجع جميع حسابات المستخدمين بصلاحية “مؤلف” فأعلى، واحذف أي حسابات غير ضرورية. طبّق مبدأ الحد الأدنى من الصلاحيات (Least Privilege).

3. فرض المصادقة الثنائية (2FA)

استخدم إضافات مثل Wordfence Login Security أو Two Factor Authentication لحماية جميع الحسابات الإدارية. يمكن لعملاء 4Jawaly الاستفادة من خدمة إرسال رموز OTP عبر SMS لتعزيز المصادقة بموثوقية عالية وتغطية كاملة لجميع شبكات الاتصال في المملكة.

4. منع تنفيذ PHP في مجلد uploads

أضف الإعداد التالي في ملف .htaccess داخل /wp-content/uploads/:

<Files *.php>

deny from all

</Files>أو في Nginx ضمن إعدادات الخادم:

location ~ /wp-content/uploads/..php$ {

deny all;

}5. فحص الموقع بحثاً عن Web Shells

ابحث عن ملفات PHP مشبوهة داخل مجلد uploads باستخدام الأمر:

find /var/www/html/wp-content/uploads -name "*.php" -type fأي نتيجة تظهر يجب فحصها فوراً، فالوضع الطبيعي ألا يحتوي هذا المجلد على ملفات PHP.

6. تفعيل جدار حماية تطبيقات الويب (WAF)

استخدم حلول مثل Wordfence أو Sucuri أو Cloudflare WAF لحجب محاولات الاستغلال المعروفة.

7. النسخ الاحتياطي

تأكد من وجود نسخ احتياطية حديثة ومُختبرة قبل التحديث، مع تخزينها خارج الخادم (Off-site) في مراكز بيانات محلية ضمن المملكة لضمان الامتثال لمتطلبات توطين البيانات.

كشف الاختراق: كيف تعرف أن موقعك تعرّض للهجوم؟

- وجود ملفات PHP غير معروفة في

/wp-content/uploads/ - ارتفاع غير طبيعي في استهلاك CPU أو Bandwidth

- ظهور مستخدمين إداريين جدد لم تُنشئهم

- تعديلات غير مصرّح بها على ملفات القالب الأساسية

- وجود cron jobs مشبوهة عبر

crontab -l - تغييرات في ملفات

wp-config.phpأو.htaccess

دور 4Jawaly في تعزيز أمن موقعك

بصفتها شركة سعودية مرخصة من هيئة الاتصالات وتقنية المعلومات (رخصة 291-10-32) وحاصلة على شهادة ISO 27001، تقدّم 4Jawaly حلولاً متكاملة تدعم حماية مواقع WordPress:

- خدمة SMS OTP: لتفعيل المصادقة الثنائية على حسابات الإدارة بموثوقية عالية.

- تنبيهات أمنية فورية عبر SMS وواتساب: لإبلاغ المسؤولين عن محاولات تسجيل دخول مشبوهة.

- استضافة ويب آمنة: مع جدار حماية مُدار وتحديثات أمنية دورية.

- خدمات التطوير المخصص: لمراجعة الكود وتدقيق الأمان.

التوصيات طويلة الأمد

- سياسة تحديث دورية: افحص WordPress والإضافات والقوالب أسبوعياً.

- اشتراك في تغذيات CVE: تابع Wordfence Threat Intel والنشرات الأمنية المحلية.

- تدقيق أمني دوري: كل 6 أشهر من قِبل جهة متخصصة.

- خطة استجابة للحوادث: متوافقة مع إرشادات الهيئة الوطنية للأمن السيبراني.

- مراقبة السجلات: استخدام حلول SIEM لرصد السلوك الشاذ.

خاتمة

ثغرة CVE-2026-6261 في قالب Betheme ليست مجرد خلل برمجي عابر، بل هي بوابة خطيرة لاختراق كامل يهدد استمرارية الأعمال وسمعة المؤسسات وامتثالها للأنظمة السعودية. التحديث الفوري وتطبيق الضوابط الإضافية ليسا خياراً، بل واجب تشغيلي وتنظيمي. تذكّر أن التأخير يوماً واحداً قد يعني الفرق بين موقع آمن وموقع مخترق يتحوّل إلى منصة لنشر البرمجيات الخبيثة.