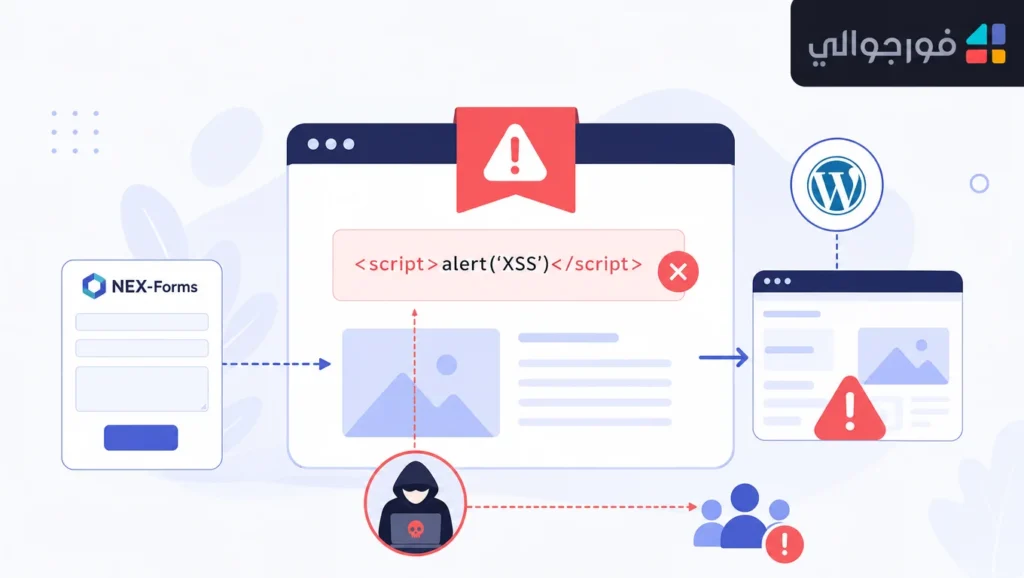

تحذير: ثغرة XSS مخزّنة في إضافة NEX-Forms تهدد آلاف مواقع ووردبريس

ثغرة XSS مخزّنة في إضافة NEX-Forms لـ WordPress (الإصدارات حتى 9.1.11) تسمح لمهاجمين غير مصادقين بحقن سكربتات خبيثة. حدّث الآن.

ثغرة XSS مخزّنة في إضافة NEX-Forms لـ WordPress (الإصدارات حتى 9.1.11) تسمح لمهاجمين غير مصادقين بحقن سكربتات خبيثة. حدّث الآن.

كُشف عن ثغرة Stored XSS حرجة في إضافة NEX-Forms – Ultimate Forms Plugin for WordPress تطال جميع الإصدارات حتى 9.1.11. تسمح الثغرة لمهاجمين غير مصادقين بحقن سكربتات ضارة تُنفَّذ عند زيارة الصفحات المصابة. يُنصح أصحاب المواقع والمستضيفون بالتحديث الفوري لحماية المستخدمين ولوحات الإدارة.

التفاصيل التقنية للثغرة

تتعلق الثغرة المُعرَّفة بـ CVE-2026-5063 بخلل في دالة submit_nex_form() داخل إضافة NEX-Forms – Ultimate Forms Plugin for WordPress، حيث لا تقوم الإضافة بتنقية (sanitization) أسماء مفاتيح معاملات الطلب من نوع POST، ولا بتهريب المخرجات (output escaping) بشكل كافٍ.

يقوم المهاجم بإرسال طلب POST يحتوي على أسماء مفاتيح مُعدَّة خصيصاً تضم كود JavaScript خبيث. يُخزَّن هذا الكود في قاعدة بيانات الموقع (ومن هنا تصنيف Stored XSS وفق CWE-79)، ثم يُنفَّذ في متصفح أي مستخدم أو مدير يفتح الصفحة المصابة لاحقاً.

- نوع الثغرة: Stored Cross-Site Scripting

- المتطلب: لا يحتاج المهاجم إلى أي مصادقة (Unauthenticated)

- الإصدارات المتأثرة: جميع الإصدارات حتى 9.1.11 شاملةً

- نقطة الحقن: أسماء معاملات POST في دالة

submit_nex_form()

درجة الخطورة

حصلت الثغرة على تقييم CVSS 7.2 (HIGH)، وهو تقييم مرتفع نظراً لعدة عوامل:

- إمكانية الاستغلال دون الحاجة لأي حساب أو صلاحيات مسبقة.

- قابلية الاستغلال عن بُعد عبر طلبات HTTP اعتيادية.

- خطر اختطاف جلسات المسؤولين (Admin Session Hijacking) مما قد يؤدي إلى سيطرة كاملة على الموقع.

- احتمال إعادة توجيه الزوار إلى مواقع خبيثة أو زرع backdoors عبر لوحة الإدارة.

بالنسبة لشركات الاستضافة المشتركة، قد تتحول ثغرة واحدة إلى وسيلة لاختراق عدد كبير من المواقع في الخادم نفسه إذا نجح المهاجم في الوصول إلى حساب إداري.

هل تم استغلالها؟

حتى لحظة النشر، لم تُدرج الثغرة ضمن قائمة CISA KEV للثغرات المُستغلَّة فعلياً، ولا توجد تقارير علنية تؤكد استغلالاً واسعاً في البرية. غير أن طبيعة الثغرة (XSS مخزّنة بدون مصادقة) تجعلها هدفاً جذاباً جداً للأدوات الآلية ومحركات المسح الخاصة بالمهاجمين، ومن المتوقع ظهور محاولات استغلال جماعي خلال فترة قصيرة بعد نشر التفاصيل.

الحل والإصلاح

الإجراء الأساسي هو تحديث الإضافة فوراً إلى إصدار أحدث من 9.1.11 يتضمن التصحيح الصادر في changeset 3513524.

للتحقق من وجود الإضافة والإصدار الحالي عبر WP-CLI:

wp plugin list --name=nex-forms-express-wp-form-builderلتحديث الإضافة مباشرة عبر WP-CLI:

wp plugin update nex-forms-express-wp-form-builderإذا تعذّر التحديث الفوري، يمكن تعطيل الإضافة كإجراء مؤقت:

wp plugin deactivate nex-forms-express-wp-form-builderللبحث عن جميع المواقع المصابة على خادم استضافة يحوي عدة مواقع ووردبريس:

find /var/www -type d -name "nex-forms-express-wp-form-builder"للتحقق من سجلات الوصول بحثاً عن محاولات استغلال مشبوهة على مسارات الإرسال:

grep -i "admin-ajax.php" /var/log/nginx/access.log | grep -i "nex_form"يُوصى إضافةً إلى ذلك بتفعيل Web Application Firewall (WAF) مثل Wordfence أو قواعد ModSecurity على مستوى الخادم لرصد محاولات حقن وسوم <script> داخل أسماء المعاملات.

الخلاصة والتوصية

تمثّل ثغرة CVE-2026-5063 تهديداً حقيقياً لكل موقع ووردبريس يستخدم إضافة NEX-Forms بإصدار 9.1.11 أو أقدم، خصوصاً أنها قابلة للاستغلال دون مصادقة. ننصح مسؤولي السيرفرات ومزودي الاستضافة بما يلي:

- التحديث الفوري إلى الإصدار المُصحَّح، أو تعطيل الإضافة حتى يتوفر التحديث.

- إجراء مسح شامل لقاعدة بيانات الموقع بحثاً عن مدخلات تحتوي على كود JavaScript مشبوه.

- تدوير كلمات مرور حسابات الإدارة ومفاتيح

wp-config.phpكإجراء احترازي. - تفعيل التحديثات التلقائية للإضافات الحرجة عبر WordPress أو على مستوى لوحة التحكم في الاستضافة.

📎 ملفات التحميل

📄 English Security Advisory – تقرير احترافي للمختصين

📝 Technical README (Markdown) – وثائق تقنية للفرق الداخلية