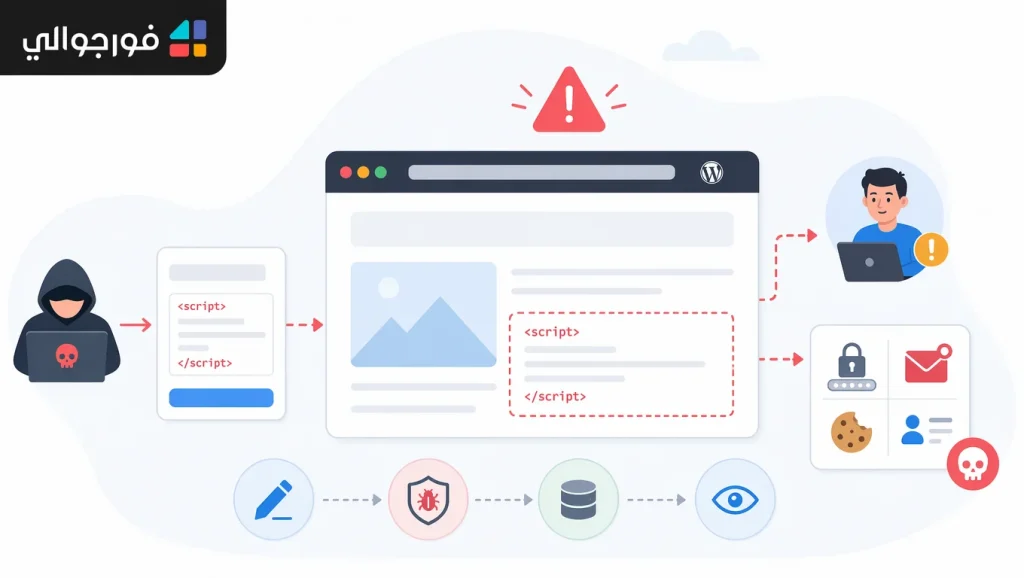

اكتُشفت ثغرة Stored Cross-Site Scripting خطيرة في إضافة NEX-Forms – Ultimate Forms Plugin الشهيرة لووردبريس، تؤثر على جميع الإصدارات حتى 9.1.11. تسمح الثغرة لمهاجمين غير مصادقين بحقن سكربتات ضارة تُنفَّذ عند زيارة الصفحات المصابة. ننصح جميع مدراء المواقع بالتحديث الفوري لحماية زوارهم ولوحات التحكم من سرقة الجلسات والتلاعب بالمحتوى.

التفاصيل التقنية للثغرة

الثغرة المُسجّلة برقم CVE-2026-5063 تقع في دالة submit_nex_form() داخل إضافة NEX-Forms، وتُصنَّف ضمن نوع CWE-79 (Cross-Site Scripting). يعود السبب الجذري إلى قصور في تعقيم المدخلات (input sanitization) وغياب الهروب الصحيح للمخرجات (output escaping) عند معالجة أسماء مفاتيح معاملات طلبات POST المُرسلة إلى الخادم.

عند إرسال نموذج عبر الإضافة، يتم تخزين أسماء مفاتيح POST دون تصفية كافية، مما يمكّن المهاجم من إدراج شيفرة JavaScript ضارة تُحفظ في قاعدة البيانات وتُنفَّذ لاحقاً عند عرض الصفحة لأي مستخدم، بما في ذلك المسؤولين. ولأن الاستغلال لا يتطلب مصادقة (unauthenticated)، فإن سطح الهجوم واسع ويشمل أي زائر عابر للموقع.

الإصدارات المتأثرة: جميع إصدارات NEX-Forms حتى 9.1.11 (شاملة).

درجة الخطورة

حصلت الثغرة على تقييم CVSS 7.2 ضمن الفئة العالية (HIGH). ورغم أنها لم تُدرج في قائمة KEV الخاصة بـ CISA حتى لحظة النشر، إلا أن طبيعتها المخزّنة وكونها قابلة للاستغلال دون مصادقة يجعلانها تهديداً بالغ الخطورة لبيئات استضافة المواقع. تشمل العواقب المحتملة:

سرقة ملفات تعريف الارتباط للمسؤولين، واختطاف جلسات الإدارة، وإعادة توجيه الزوار إلى مواقع تصيّد أو توزيع برمجيات خبيثة، وحقن مواد SEO Spam، وتشويه صفحات الموقع. وفي بيئات الاستضافة المشتركة، قد يستخدم المهاجم الموقع المصاب كنقطة انطلاق لاستهداف مواقع أخرى على نفس الخادم.

هل تم استغلالها؟

وفقاً للمعلومات المتاحة من Wordfence ومستودع ووردبريس الرسمي، لا يوجد حتى الآن تأكيد علني لاستغلال نشط واسع النطاق لهذه الثغرة في البرية (in the wild)، ولم تُدرج في كتالوج KEV. غير أن نشر التفاصيل وتوفّر التصحيح في changeset علني يرفعان احتمال محاولات الاستغلال خلال الأيام المقبلة، خاصة مع شيوع الإضافة وسهولة أتمتة هجمات XSS المخزّنة.

الحل والإصلاح

الحل الرسمي هو التحديث فوراً إلى أحدث إصدار من الإضافة الذي يعالج المشكلة (ما بعد 9.1.11)، كما هو موضّح في الـ changeset رقم 3513524 على plugins.trac.wordpress.org.

للتحقق من الإصدار المثبّت حالياً عبر WP-CLI:

wp plugin get nex-forms-express-wp-form-builder --field=versionلتحديث الإضافة مباشرة:

wp plugin update nex-forms-express-wp-form-builderللبحث عن أي محتوى مشبوه محقون في قاعدة البيانات:

wp db query "SELECT * FROM wp_posts WHERE post_content LIKE '%<script%' OR post_content LIKE '%onerror=%';"إذا لم يكن بإمكانك التحديث فوراً، يُنصح بتعطيل الإضافة مؤقتاً:

wp plugin deactivate nex-forms-express-wp-form-builderإجراءات إضافية موصى بها على مستوى السيرفر: تفعيل قواعد ModSecurity أو WAF (مثل Wordfence) لحجب أنماط XSS الشائعة، ومراجعة سجلات access.log بحثاً عن طلبات POST غير اعتيادية تستهدف endpoint الإضافة، وتدوير كلمات مرور الحسابات الإدارية بعد التحديث.

الخلاصة والتوصية

ثغرة CVE-2026-5063 تُذكّرنا بأن إضافات النماذج تمثّل واجهة استقبال مباشرة للمدخلات الخارجية، وأي خلل في تعقيمها ينعكس فوراً على أمان الموقع بأكمله. نوصي مدراء السيرفرات وشركات الاستضافة بإبلاغ عملائهم الذين يستخدمون NEX-Forms، ودفع التحديث الآلي عبر أدوات الإدارة المركزية، وتعزيز طبقات الدفاع عبر WAF ومراقبة السجلات. التحديث السريع هو خط الدفاع الأول والأهم.

📎 ملفات التحميل

📄 English Security Advisory – تقرير احترافي للمختصين

📝 Technical README (Markdown) – وثائق تقنية للفرق الداخلية