مقدمة: ثغرة SQL Injection تهدد آلاف مواقع WordPress في المملكة

كشف باحثو الأمن السيبراني عن ثغرة أمنية حرجة في إضافة WeePie Cookie Allow الخاصة بنظام إدارة المحتوى WordPress، تم تسجيلها تحت المعرّف CVE-2026-4304 بتقييم CVSS بلغ 7.5 (عالية الخطورة). تسمح هذه الثغرة لمهاجمين غير مُصادق عليهم بتنفيذ هجمات حقن SQL عبر وسيط consent، مما يُمكّنهم من استخراج بيانات حساسة من قاعدة بيانات الموقع بما في ذلك بيانات المستخدمين وكلمات المرور المُجزّأة والمعلومات الإدارية.

تُعدّ هذه الثغرة ذات أهمية بالغة للمسؤولين التقنيين في المملكة العربية السعودية ودول الخليج، خاصة مع الانتشار الواسع لإضافات الامتثال للخصوصية بعد صدور نظام حماية البيانات الشخصية السعودي (PDPL) الذي تُشرف عليه الهيئة السعودية للبيانات والذكاء الاصطناعي (SDAIA).

التفاصيل التقنية للثغرة

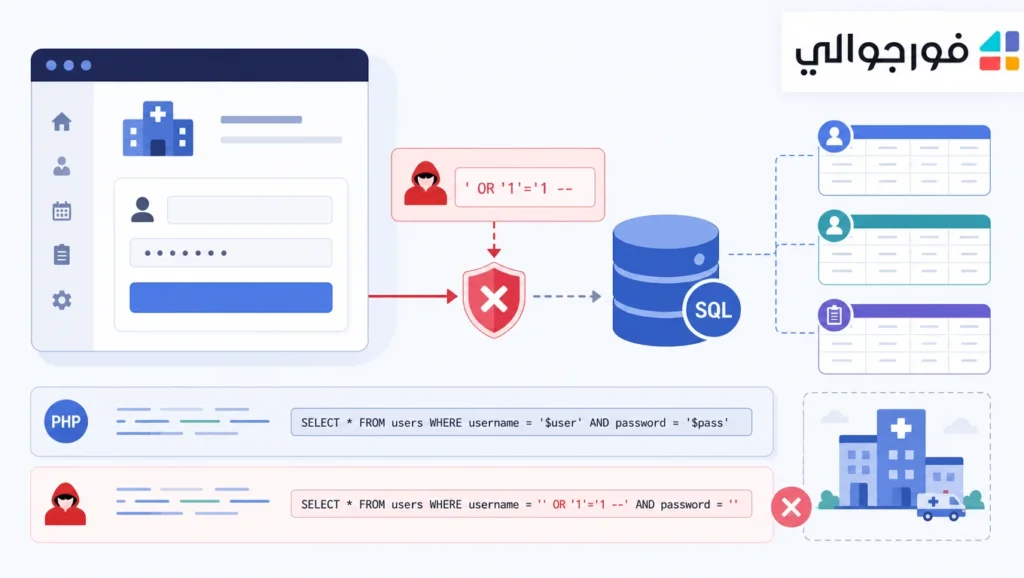

تنتمي هذه الثغرة إلى تصنيف CWE-89 المعروف بـ “التحييد غير الملائم للعناصر الخاصة المستخدمة في أوامر SQL”. يكمن جوهر المشكلة في أن الإضافة تستقبل قيمة وسيط consent من المستخدم دون تطبيق آليات التحييد (escaping) الكافية، ودون استخدام الاستعلامات المُعدّة مسبقاً (prepared statements) بشكل سليم.

كيف يعمل الهجوم؟

يستطيع المهاجم إرسال طلب HTTP مُعدّ خصيصاً يحتوي على أوامر SQL خبيثة داخل وسيط consent. نظراً لعدم وجود تصفية مناسبة، يتم إلحاق هذه الأوامر بالاستعلام الأصلي وتنفيذها مباشرة على قاعدة البيانات. يمكن للمهاجم عبر ذلك:

- استخراج محتوى جدول

wp_usersالذي يحوي أسماء المستخدمين والبريد الإلكتروني وكلمات المرور المُجزّأة. - الوصول إلى جدول

wp_optionsواستخراج مفاتيح API والإعدادات الحساسة. - قراءة بيانات العملاء والمعاملات المخزّنة في جداول مخصصة.

- في بعض السيناريوهات، رفع الامتيازات والسيطرة الكاملة على الموقع.

خطورة كون الهجوم لا يتطلب مصادقة

ما يُضاعف من خطورة هذه الثغرة هو أنها لا تتطلب أي مصادقة (Unauthenticated)؛ أي أن أي زائر عابر للموقع، بما في ذلك البوتات الآلية، يمكنه استغلالها. هذا يجعل الثغرة مرشحة بقوة للاستغلال الجماعي عبر أدوات المسح الآلي مثل sqlmap وغيرها.

الأنظمة والإصدارات المتأثرة

- الإضافة: WeePie Cookie Allow – Easy & Complete Cookie Consent Plugin

- الإصدارات المتأثرة: جميع الإصدارات حتى 3.4.11 (شاملةً).

- المنصة: WordPress (جميع إصدارات النواة).

- الوسيط الثغري:

consent

الإضافة تُباع عبر منصة CodeCanyon ومُستخدمة على نطاق واسع من قِبل المواقع التي ترغب في الامتثال للوائح الخصوصية مثل GDPR الأوروبي و PDPL السعودي، مما يعني أن الضحايا المحتملين غالباً مواقع مؤسسية وحكومية وتجارية.

السياق المحلي: لماذا يجب على مسؤولي المواقع السعوديين الاهتمام؟

تشهد المملكة العربية السعودية تحولاً رقمياً متسارعاً ضمن رؤية 2030، ومع ذلك تواجه المواقع الإلكترونية المحلية تحديات أمنية متصاعدة. فيما يلي أبرز الاعتبارات المحلية:

1. الامتثال لنظام حماية البيانات الشخصية (PDPL)

بموجب نظام PDPL السعودي، يُعدّ تسرب البيانات الشخصية جريمة تستوجب غرامات قد تصل إلى 5 ملايين ريال سعودي، إضافة إلى التعويضات المدنية. استغلال هذه الثغرة يعني تسرب بيانات العملاء السعوديين، وهو ما يوقع المالك تحت طائلة العقوبة.

2. متطلبات هيئة الاتصالات والفضاء والتقنية (CST)

تُلزم هيئة الاتصالات والفضاء والتقنية (سابقاً CITC) مُزوّدي خدمات الاستضافة والمواقع بتطبيق ضوابط الأمن السيبراني الصادرة عن الهيئة الوطنية للأمن السيبراني (NCA)، بما في ذلك ضوابط ECC-1:2018، والتي تتطلب إدارة التحديثات الأمنية بشكل دوري.

3. الاستضافة المحلية ومراكز البيانات السعودية

كثير من المواقع السعودية تستضاف في مراكز بيانات محلية (مثل مراكز بيانات STC وموبايلي وشركات الاستضافة الخليجية)، وهذه البيئات تُعدّ هدفاً جذاباً للمهاجمين الإقليميين. يجب على مديري الاستضافة التنسيق مع العملاء لفرض التحديث الفوري.

خطوات الاستجابة الفورية لمسؤولي الاستضافة والمواقع

الخطوة 1: التحقق من وجود الإضافة

قم بتنفيذ الأمر التالي عبر SSH للبحث عن الإضافة في جميع مواقع WordPress المستضافة:

find /var/www -type d -name "weepie-cookie-allow" 2>/dev/nullالخطوة 2: التحديث الفوري

قم بترقية الإضافة إلى آخر إصدار متاح من خلال:

- الدخول إلى لوحة تحكم WordPress.

- الانتقال إلى الإضافات > الإضافات المثبتة.

- تحديث إضافة WeePie Cookie Allow.

- التحقق من سجل التغييرات على الموقع الرسمي

weepie-plugins.com.

الخطوة 3: الحل المؤقت في حال تعذّر التحديث

إذا لم يتوفر إصدار مُصحّح بعد، يُنصح بما يلي:

- تعطيل الإضافة مؤقتاً واستبدالها بحل بديل مثل CookieYes أو Complianz.

- إضافة قاعدة على جدار الحماية التطبيقي (WAF) مثل Cloudflare أو Wordfence لحظر الطلبات التي تحتوي على أنماط SQL مشبوهة في وسيط

consent. - تفعيل وضع القراءة فقط لقاعدة البيانات للمستخدم العام إن أمكن.

الخطوة 4: فحص علامات الاختراق

ابحث عن مؤشرات اختراق محتملة عبر:

- مراجعة سجلات الوصول

access.logبحثاً عن طلبات تحتوي على كلمات مثلUNION،SELECT،INFORMATION_SCHEMAفي وسيطconsent. - فحص جدول

wp_usersبحثاً عن حسابات مشرفين غير معروفة. - تشغيل أداة فحص مثل Wordfence Scanner أو Sucuri SiteCheck.

- مراجعة ملفات الموقع بحثاً عن أبواب خلفية (backdoors) بامتدادات PHP حديثة التعديل.

الخطوة 5: تدوير بيانات الاعتماد

في حال الاشتباه بالاختراق:

- تغيير كلمات مرور جميع الحسابات الإدارية.

- تدوير مفاتيح WordPress الأمنية (Salts) في ملف

wp-config.php. - إبطال جلسات المستخدمين الحالية عبر إضافة مثل All In One WP Security.

- تغيير كلمة مرور قاعدة البيانات MySQL.

إجراءات وقائية طويلة المدى

1. تفعيل جدار حماية تطبيقات الويب (WAF)

يُعدّ نشر WAF من أهم الإجراءات الوقائية ضد هجمات حقن SQL. تُقدّم شركة فورجوالي (4Jawaly) حلول استضافة متقدمة مع حماية WAF مُدمجة، إضافة إلى خدمات المراقبة المستمرة.

2. المراقبة المستمرة للسجلات

استخدم حلول SIEM أو أدوات مفتوحة المصدر مثل Wazuh لرصد الأنماط الشاذة في سجلات الخادم.

3. النسخ الاحتياطي المنتظم

احرص على نسخ احتياطية يومية خارج الموقع، مع اختبار استعادتها دورياً.

4. مبدأ أقل الامتيازات لقاعدة البيانات

تأكد أن مستخدم MySQL المرتبط بـ WordPress لا يمتلك صلاحيات FILE أو SUPER التي تُسهّل على المهاجمين التعمّق.

5. التوعية والتدريب

درّب فرق تقنية المعلومات على أحدث تقنيات الاستجابة للحوادث، وتابع نشرات المركز الوطني الإرشادي للأمن السيبراني (HaSad).

تقييم المخاطر والتأثير المحتمل

| الجانب | التقييم |

|---|---|

| سهولة الاستغلال | عالية جداً – أدوات آلية متوفرة |

| متطلبات المصادقة | لا توجد |

| التأثير على السرية | مرتفع – تسرب بيانات كامل |

| التأثير على التوفر | منخفض إلى متوسط |

| احتمال الاستغلال الجماعي | مرتفع جداً |

خاتمة

ثغرة CVE-2026-4304 تُذكّرنا مجدداً بأن إضافات WordPress تظل الحلقة الأضعف في سلسلة أمن المواقع. يجب على كل مسؤول تقني في المملكة والخليج اتخاذ إجراء فوري للتحقق من وجود الإضافة المتأثرة وتحديثها أو استبدالها. الامتثال لنظام PDPL والضوابط الوطنية للأمن السيبراني ليس خياراً، بل ضرورة قانونية وتشغيلية.

للحصول على استشارات تقنية أو خدمات استضافة آمنة ومُحسّنة للسوق السعودي، يمكنك التواصل مع فريق فورجوالي المُرخّص من هيئة الاتصالات والفضاء والتقنية، والحاصل على شهادة ISO 27001 في إدارة أمن المعلومات.