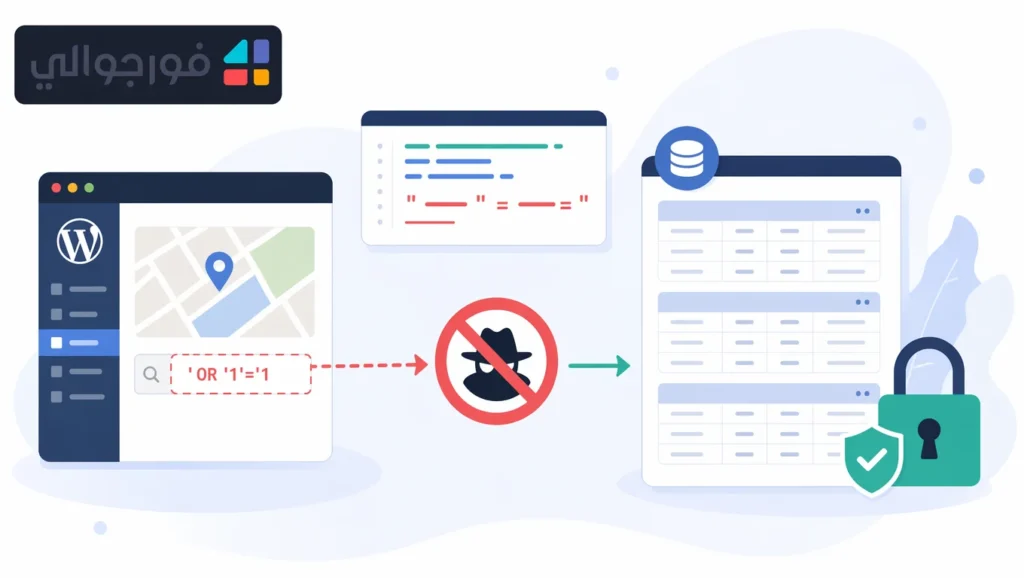

كُشف عن ثغرة أمنية عالية الخطورة في إضافة Geo Mashup الشهيرة لمنصة WordPress، تسمح لمهاجمين غير مُصادقين بتنفيذ حقن SQL من النوع الزمني (Time-Based Blind SQLi) عبر معامل sort. تؤثر الثغرة على جميع الإصدارات حتى 1.13.18 وتتيح استخراج بيانات حساسة من قاعدة البيانات. يتعين على مديري السيرفرات والمواقع تحديث الإضافة فوراً لتفادي استهداف منصاتهم.

التفاصيل التقنية

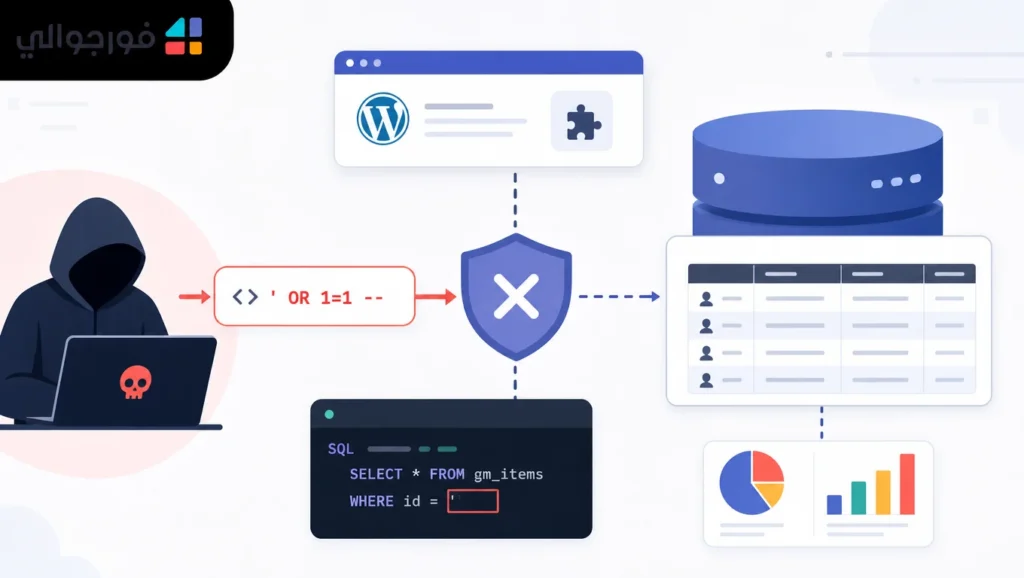

تنشأ الثغرة المُسجّلة تحت المعرف CVE-2026-4060 من ضعف في تطهير المدخلات ضمن سياق جملة ORDER BY داخل ملفات الإضافة المسؤولة عن بناء الاستعلامات الجغرافية. فعلى الرغم من استخدام الدالة esc_sql() على قيمة المعامل sort، إلا أنها غير فعّالة في هذا السياق تحديداً لأن القيمة لا تُحاط بعلامات اقتباس، مما يجعل التهريب (escaping) عديم الأثر.

في الإصدار 1.13.18 أضاف المطوّر دالة تطهير قائمة على قائمة بيضاء (allowlist) باسم sanitize_sort_arg()، لكن التصحيح طُبّق حصراً على مسار AJAX داخل الدالة sanitize_query_args()، وأُغفل تطبيقه في المسارات الأخرى مثل render-map.php ووسوم القوالب (template tags). هذا الإغفال يُبقي الثغرة قائمة في مسارات متعددة يستطيع المهاجم استدعاؤها بلا مصادقة.

يستغل المهاجم الثغرة بحقن استعلامات SQL إضافية داخل الاستعلام القائم، ويعتمد على أسلوب العمى الزمني (Time-Based Blind) عبر دوال مثل SLEEP() لاستخراج المعلومات بيتاً ببت من خلال قياس زمن الاستجابة.

التصنيف التقني للثغرة هو CWE-89: SQL Injection، وهو من أخطر أنواع الثغرات على بيئات الاستضافة المشتركة والمخصصة.

درجة الخطورة

حصلت الثغرة على تقييم 7.5 (HIGH) وفق معيار CVSS، وهو تقييم يعكس الخطورة الفعلية لعدة أسباب:

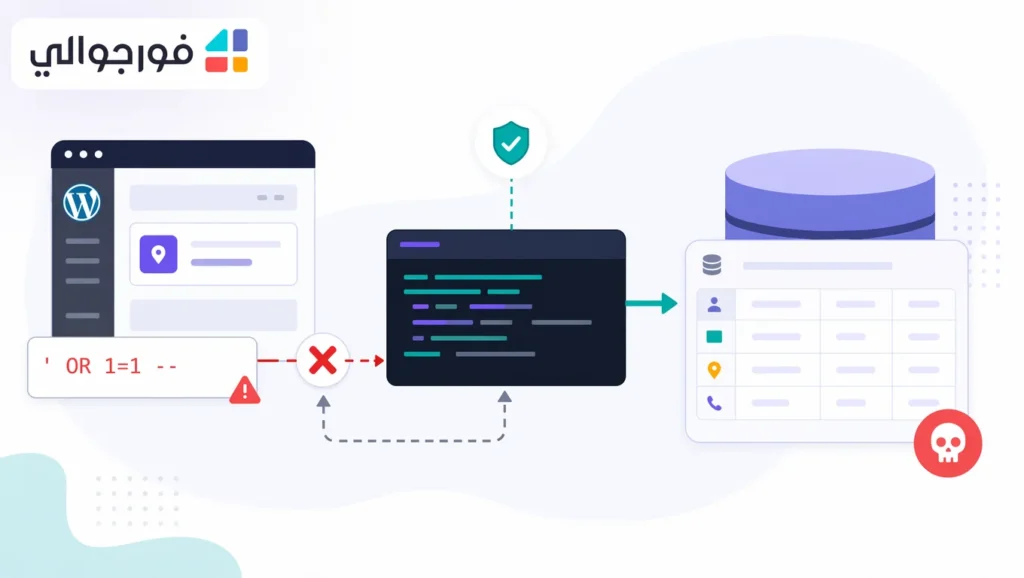

- عدم الحاجة إلى مصادقة: يمكن للمهاجم استغلالها دون امتلاك أي حساب على الموقع.

- سهولة الاستغلال عن بُعد: عبر طلب HTTP عادي يمرّر معامل

sortمُعدّلاً. - تسريب بيانات حساسة: مثل بيانات اعتماد المستخدمين، مفاتيح API، ومحتوى الجداول.

- تأثير على السيرفر: استعلامات

SLEEPالمتكررة قد تُرهق قاعدة البيانات وتؤدي إلى تدهور الأداء أو حجب الخدمة عن المواقع المجاورة في بيئات الاستضافة المشتركة.

هل تم استغلالها؟

حتى تاريخ نشر هذه النشرة، لم تُدرَج الثغرة ضمن كتالوج CISA KEV للثغرات المُستغلّة فعلياً، ولا توجد تقارير علنية مؤكدة عن حملات استغلال واسعة النطاق. غير أن ثغرات SQL Injection في إضافات WordPress تستقطب تاريخياً اهتماماً كبيراً من المهاجمين الآليين (bots) بمجرد الإفصاح عنها، نظراً لسهولة أتمتتها وانتشار الإضافات المتأثرة. لذا يُعدّ التحديث الفوري إجراءً وقائياً لا يحتمل التأجيل.

الحل والإصلاح

التوصية الأساسية هي ترقية إضافة Geo Mashup إلى أحدث إصدار يُعالج الثغرة في جميع مسارات الكود (وليس فقط مسار AJAX). للتحقق من إصدار الإضافة المُثبّتة على السيرفر عبر WP-CLI:

wp plugin get geo-mashup --field=versionلتحديث الإضافة فوراً إلى أحدث نسخة:

wp plugin update geo-mashupلتعطيل الإضافة مؤقتاً حتى إتمام التحديث إن تعذّر ذلك:

wp plugin deactivate geo-mashupللبحث عن جميع المواقع المتأثرة على سيرفر يستضيف عدة تنصيبات WordPress:

find /var/www -name "geo-mashup" -type dلمراجعة سجلات الويب بحثاً عن محاولات استغلال تستهدف المعامل sort:

grep -Ei "sort=.*(sleep|benchmark|union|select)" /var/log/nginx/access.logيُنصح كذلك بتفعيل قواعد ModSecurity أو جدار حماية تطبيقي (WAF) يحجب أنماط حقن SQL الشائعة في معاملات URL، ومراجعة سجلات MySQL للكشف عن استعلامات طويلة الزمن غير معتادة:

mysqldumpslow -s t /var/log/mysql/mysql-slow.log | head -20الخلاصة والتوصية

تُمثّل ثغرة CVE-2026-4060 تذكيراً مهمّاً بأن إضافات WordPress تبقى أحد أبرز نواقل الهجوم على بيئات الاستضافة. وبما أن الاستغلال لا يتطلب مصادقة ويستهدف قاعدة البيانات مباشرة، فإن المخاطر تمتد من تسريب بيانات المستخدمين إلى إرهاق موارد السيرفر. نوصي مديري الاستضافة بفحص جميع تنصيبات العملاء، وإجبار تحديث الإضافة، وتفعيل حماية WAF، ومراقبة السجلات خلال الأيام التالية للإفصاح لرصد أي محاولات استغلال آلية.

📎 ملفات التحميل

📄 English Security Advisory – تقرير احترافي للمختصين

📝 Technical README (Markdown) – وثائق تقنية للفرق الداخلية