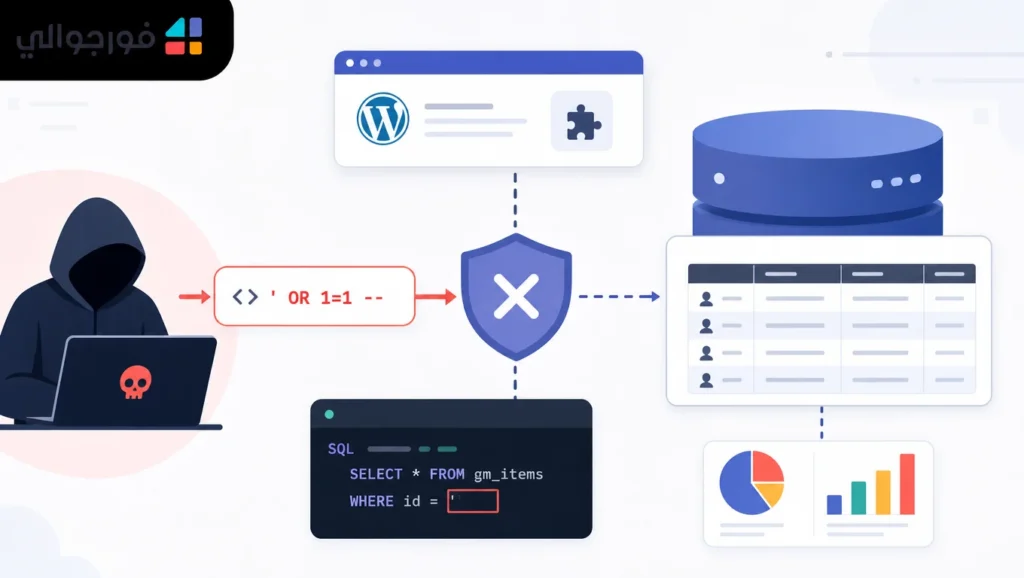

كُشفت ثغرة SQL Injection عالية الخطورة في إضافة Geo Mashup الخاصة بـ WordPress، وتؤثر على جميع الإصدارات حتى 1.13.18.

المشكلة تسمح لمهاجم غير موثّق باستخراج معلومات حساسة من قاعدة البيانات بأسلوب Time-Based Blind SQL Injection.

بالنسبة لمديري الاستضافة والسيرفرات، الأولوية الآن هي حصر المواقع المتأثرة والتحقق من الإصدار ثم التحديث أو التعطيل المؤقت.

التحليل التقني

الثغرة مسجّلة بالمعرّف CVE-2026-4062 ونُشرت بتاريخ 2026-05-02 12:16:16. المنتج المتأثر هو إضافة Geo Mashup لـ WordPress، وتشمل جميع الإصدارات حتى 1.13.18. التصنيف البرمجي هو CWE-89، ما يعني أنها ثغرة SQL Injection.

بحسب الوصف المتاح، تكمن المشكلة في تمرير القيم القادمة من المستخدم عبر المعاملين object_ids وexclude_object_ids دون حماية كافية داخل استعلامات SQL. تم استخدام الدالة esc_sql()، لكنها غير فعّالة في هذا السياق لأن القيم توضع داخل بنية IN(...) وNOT IN(...) غير المحاطة بعلامات اقتباس، بينما هذه الدالة لا تمنع حقن الأقواس أو الكلمات المفتاحية الخاصة بـ SQL.

الوصف يذكر أيضاً أن هناك آلية تنقية تقبل الأرقام فقط داخل sanitize_query_args()، لكنها لا تُطبّق إلا في مسار AJAX، ولا تُطبّق في مسارات render-map.php أو template tags. عملياً، هذا يوسّع سطح الهجوم في بيئات الاستضافة التي تعرض الخرائط أو تعتمد على استدعاءات الإضافة من القوالب في الواجهة الأمامية.

نتيجة ذلك، يمكن لمهاجم غير مسجّل الدخول إلحاق استعلامات إضافية داخل الاستعلامات الموجودة فعلاً، ثم استخدام أسلوب Time-Based Blind SQL Injection لاستخراج معلومات حساسة من قاعدة البيانات. في بيئات الاستضافة، هذا يعني أن الخطر لا يقتصر على تسريب البيانات فقط، بل قد يظهر أيضاً على شكل بطء متعمّد في استجابة قاعدة البيانات أثناء محاولات الاستغلال.

درجة الخطورة

درجة الخطورة المعلنة هي 7.5 من 10 وفق CVSS، وهي ضمن المستوى HIGH. هذا التقييم منطقي لأن الاستغلال لا يتطلب تسجيل دخول، ويستهدف قاعدة البيانات مباشرة، وقد يؤدي إلى كشف معلومات حساسة من موقع WordPress المتأثر. بالنسبة لفرق إدارة السيرفرات، أي موقع يستخدم Geo Mashup بإصدار 1.13.18 أو أقدم يجب اعتباره ضمن نطاق الخطر حتى يتم التحقق منه ومعالجته.

هل تم استغلالها؟

لا توجد في البيانات المتاحة إشارة إلى إدراج الثغرة ضمن KEV، حيث إن القيمة المعلنة هي “لا”. كذلك لا يوجد ضمن المعلومات المقدّمة ما يؤكد وجود استغلال فعلي واسع النطاق وقت النشر. مع ذلك، كونها ثغرة SQL Injection غير موثّقة في إضافة WordPress يرفع من أهمية التعامل معها بسرعة، خصوصاً في المواقع العامة التي تعرض وظائف الإضافة للزوار مباشرة.

الحل والإصلاح

الإجراء الأول هو تحديد كل مواقع WordPress التي تحتوي على إضافة Geo Mashup داخل السيرفر أو بيئة الاستضافة. بعد ذلك تحقّق من الإصدار الحالي، لأن جميع الإصدارات حتى 1.13.18 متأثرة وفق البيانات المتاحة. إن كان الموقع يستخدم إصداراً متأثراً، فالتصرف الأنسب هو التحديث إلى إصدار أحدث من 1.13.18 يتضمن الإصلاح المشار إليه في مرجع changeset الرسمي.

في الحالات التي يتعذر فيها التحديث فوراً، يكون التعطيل المؤقت للإضافة خياراً دفاعياً لتقليل سطح الهجوم إلى أن يتم تطبيق الإصلاح. هذا مهم بشكل خاص في خوادم الاستضافة التي تستضيف عدة مواقع WordPress ويصعب فيها انتظار نوافذ صيانة طويلة.

للعثور على الإضافة عبر السيرفر:

find /var/www -path "*/wp-content/plugins/geo-mashup" -type dللتحقق من الإضافة عبر WP-CLI داخل موقع محدد:

wp plugin list --path=/var/www/html | grep geo-mashupللتحقق من رقم الإصدار مباشرة من ملف الإضافة:

grep -i "^Version:" /var/www/html/wp-content/plugins/geo-mashup/geo-mashup.phpلتحديث الإضافة إن كان WP-CLI متاحاً:

wp plugin update geo-mashup --path=/var/www/htmlوللتعطيل المؤقت إذا تعذر التحديث فوراً:

wp plugin deactivate geo-mashup --path=/var/www/htmlبعد تنفيذ التحديث، أعد التحقق من الحالة والإصدار:

wp plugin list --path=/var/www/html | grep geo-mashupالخلاصة والتوصية

هذه الثغرة تمس جانباً حساساً جداً في مواقع WordPress، وهو الوصول إلى قاعدة البيانات عبر إضافة مستخدمة في الواجهة الأمامية. الخطر الأهم لمديري السيرفرات ليس فقط وجود ثغرة SQL Injection، بل كونها قابلة للاستغلال دون تسجيل دخول. التوصية العملية هي حصر جميع المواقع التي تستخدم Geo Mashup، التحقق من أي إصدار حتى 1.13.18، ثم التحديث فوراً إلى إصدار أحدث، أو تعطيل الإضافة مؤقتاً إلى أن يكتمل التصحيح.

📎 ملفات التحميل

📄 English Security Advisory – تقرير احترافي للمختصين

📝 Technical README (Markdown) – وثائق تقنية للفرق الداخلية