تحذير: ثغرة خطيرة في إضافة Salon Booking System تكشف ملفات سيرفرك

ثغرة قراءة ملفات عشوائية في إضافة Salon Booking System لووردبريس تسمح للمهاجمين بسرقة ملفات السيرفر عبر مرفقات البريد. حدّث فوراً.

ثغرة قراءة ملفات عشوائية في إضافة Salon Booking System لووردبريس تسمح للمهاجمين بسرقة ملفات السيرفر عبر مرفقات البريد. حدّث فوراً.

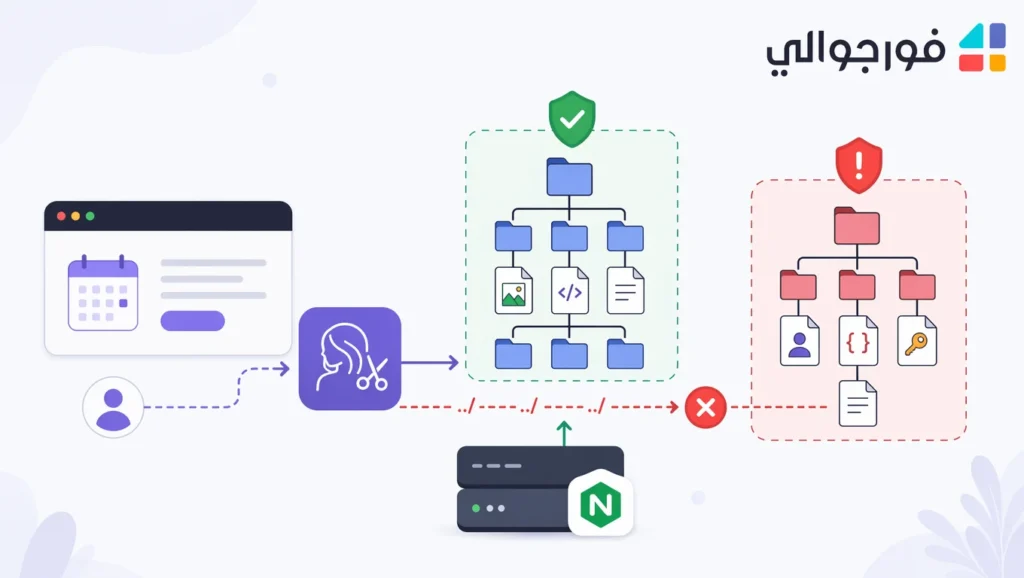

كُشف عن ثغرة أمنية عالية الخطورة في إضافة Salon Booking System – Free Version الخاصة بووردبريس، تؤثر على جميع الإصدارات حتى 10.30.25. تسمح الثغرة لمهاجمين غير موثّقين بقراءة ملفات عشوائية على السيرفر. يُنصح بالتحديث الفوري لحماية بيانات الموقع وملفات الإعدادات الحساسة.

التفاصيل التقنية للثغرة

تحمل الثغرة المعرّف CVE-2026-6320 وتُصنَّف ضمن فئة CWE-22 (Path Traversal – عبور المسارات). تكمن المشكلة في مسار الحجز العام (public booking flow) الخاص بالإضافة، حيث يقبل النظام قيم حقول ملفات يتحكم بها المهاجم، ثم يستخدم تلك القيم المخزّنة لاحقاً كمسارات موثوقة لإرفاق الملفات في رسائل تأكيد الحجز عبر البريد الإلكتروني.

النتيجة المباشرة هي أن المهاجم غير المصادَق عليه (unauthenticated) يستطيع توجيه الإضافة لقراءة أي ملف محلي على السيرفر يمكن لعملية الويب (عادةً www-data أو nginx) الوصول إليه، ثم تسريبه خارج السيرفر بوصفه مرفقاً ببريد تأكيد الحجز.

من الملفات المعرّضة للخطر في بيئة الاستضافة:

- ملف

wp-config.phpالذي يحوي بيانات اعتماد قاعدة البيانات ومفاتيح الأمان. - ملفات

.envوملفات الإعدادات الخاصة بالتطبيقات الأخرى على نفس السيرفر. - ملفات النظام مثل

/etc/passwdوسجلات الخدمات. - مفاتيح SSH الخاصة إن كانت ضمن نطاق صلاحيات العملية.

درجة الخطورة

حصلت الثغرة على درجة 7.5 في مقياس CVSS وصُنِّفت بمستوى HIGH (عالي). ترتفع خطورتها للأسباب التالية:

- لا تتطلب مصادقة: أي زائر مجهول يستطيع استغلالها.

- سهولة الاستغلال: تمر عبر مسار الحجز العام المتاح افتراضياً.

- تسريب بيانات قاعدة البيانات: قراءة

wp-config.phpتعني اختراقاً محتملاً كاملاً للموقع. - قناة استخراج غير مباشرة: استخدام البريد الإلكتروني كقناة تسريب يصعّب اكتشافها في سجلات الجدار الناري.

لم تُدرَج الثغرة حتى الآن في قائمة CISA KEV للثغرات المُستغلَّة فعلياً.

هل تم استغلالها؟

لا توجد حتى لحظة النشر تقارير عامة مؤكدة عن استغلال فعلي واسع النطاق لهذه الثغرة في البرية (in the wild)، كما أنها غير مُدرجة في كتالوج CISA KEV. مع ذلك، فإن طبيعة الثغرة (عدم الحاجة لمصادقة + سهولة الوصول لمسار الحجز العام) تجعلها هدفاً جذاباً للمهاجمين بمجرد نشر تفاصيل الإصلاح. يُتوقع ظهور أدوات استغلال آلية (exploit scripts) خلال فترة قصيرة من الإفصاح.

الحل والإصلاح

الإجراء الأساسي هو التحديث الفوري لإضافة Salon Booking System إلى إصدار أعلى من 10.30.25. على مسؤولي استضافة المواقع اتباع الخطوات التالية:

أولاً: تحقق من إصدار الإضافة المثبّت حالياً عبر WP-CLI:

wp plugin get salon-booking-system --field=versionثانياً: قم بتحديث الإضافة إلى أحدث إصدار:

wp plugin update salon-booking-systemثالثاً: للبحث عن جميع المواقع المتأثرة على سيرفر استضافة مشترك:

find /var/www -type d -name "salon-booking-system"رابعاً: فحص سجلات الوصول للكشف عن محاولات استغلال سابقة تستهدف مسار الحجز:

grep -E "salon-booking|sbs_" /var/log/nginx/access.log | grep -iE "../|/etc/|wp-config"خامساً: في حال الاشتباه بالاستغلال، قم بتدوير بيانات الاعتماد فوراً:

wp config shuffle-saltsثم غيّر كلمة مرور قاعدة البيانات من لوحة التحكم (cPanel / Plesk) أو عبر MySQL مباشرة.

سادساً: كإجراء وقائي مؤقت إذا تعذّر التحديث الفوري، يمكن تعطيل الإضافة:

wp plugin deactivate salon-booking-systemالخلاصة والتوصية

ثغرة CVE-2026-6320 تمثّل تهديداً مباشراً لأي موقع ووردبريس يستخدم إضافة Salon Booking System بإصدار 10.30.25 أو أقدم، خاصةً أنها قابلة للاستغلال دون مصادقة وقد تؤدي إلى تسريب wp-config.php وبيانات قاعدة البيانات. نوصي مزوّدي خدمات الاستضافة بفحص جميع المواقع على السيرفرات المشتركة، ودفع تحديث جماعي للإضافة، ومراقبة سجلات البريد الصادر بحثاً عن مرفقات مشبوهة. تطبيق مبدأ الدفاع متعدد الطبقات عبر WAF وتقييد صلاحيات قراءة الملفات (chroot / open_basedir) يُقلل من الأثر في حال ظهور ثغرات مشابهة مستقبلاً.

📎 ملفات التحميل

📄 English Security Advisory – تقرير احترافي للمختصين

📝 Technical README (Markdown) – وثائق تقنية للفرق الداخلية